0

Cyberwatch

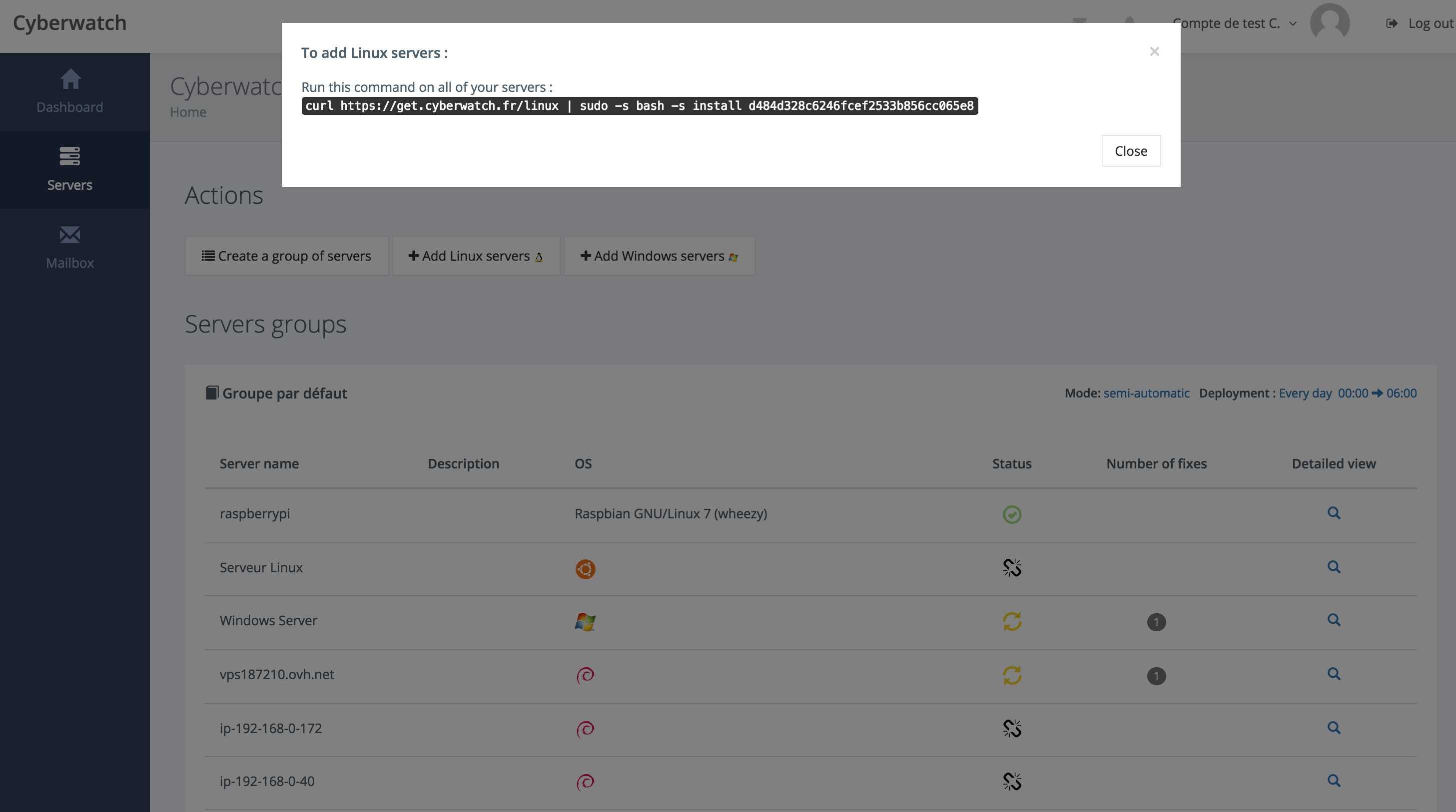

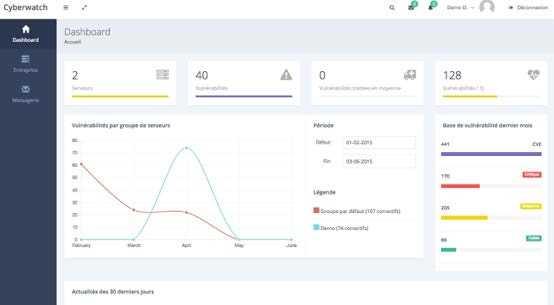

Proteja sus servidores de las vulnerabilidades de TI. Cyberwatch detecta sus vulnerabilidades e implementa automáticamente las correcciones de seguridad apropiadas.

Cyberwatch es el primer reparador automatizado de vulnerabilidades de TI.Se descubren más de 8000 vulnerabilidades cada año.Los hackers los usan para atacarte.Cyberwatch los repara automáticamente por usted.Nuestra tecnología única, encuentra y corrige automáticamente las vulnerabilidades de sus servidores tan pronto como son publicadas por las autoridades para que pueda beneficiarse de una defensa continua, simple y económica contra los piratas informáticos.

Sitio web:

https://www.cyberwatch.fr/enCaracteristicas

Categorias

Alternativas a Cyberwatch para Windows

214

ZenMate

ZenMate es un complemento de navegador fácil de usar que proporciona una solución VPN: encripta todo el tráfico de su navegador y lo enruta a través de nuestra nube ZenMate para proporcionar un ...

28

Metasploit

Metasploit Community Edition simplifica el descubrimiento de redes y la verificación de vulnerabilidades para exploits específicos, aumentando la efectividad de los escáneres de vulnerabilidades como ...

19

Panda USB Vaccine

Panda USB Vaccine es una utilidad gratuita de Panda Research que ayuda a prevenir infecciones de malware debido a la función de ejecución automática de los sistemas operativos Windows.

- Gratis

- Windows

18

12

SolarWinds Security Event Manager

Detecte y responda a las amenazas de seguridad utilizando una herramienta SIEM potente, asequible y fácil de usar.

- De pago

- Windows

5

Immunity CANVAS

CANVAS de Immunity pone a disposición cientos de exploits, un sistema de explotación automatizado y un marco de desarrollo de exploits completo y confiable para los probadores de penetración ...

3

F*

F * es un lenguaje de programación funcional similar a ML destinado a la verificación del programa.F * puede expresar especificaciones precisas para los programas, incluidas las propiedades de corrección funcional.Los programas escritos en F * se pueden traducir a OCaml o F # para su ejecución.

2

USB Defender

USB Defender fue desarrollado para ser extremadamente fácil de usar.Puede ver solo dos botones en él: "Proteger" y "Desproteger".

- Gratis

- Windows

2

east-tec Eraser

Proteja sus datos confidenciales y su privacidad, y borre de manera segura toda evidencia de su actividad en Internet y PC.¡Vaya más allá de cualquier herramienta de optimización o limpieza del sistema, mejore el rendimiento de su PC, manténgalo limpio y seguro!Mejorado continuamente desde 1998..

- De pago

- Windows

1

Beacon (AWS Cloud Security on Slack)

Analiza su ecosistema de AWS en busca de vulnerabilidades de seguridad de forma regular a través de Slack.Beacon le permite proteger su ecosistema de AWS de las vulnerabilidades de seguridad ejecutando escaneos automáticos y bajo demanda y publicando resultados desde Slack.

1

1

Dependency-Check

Dependency-Check es una utilidad que identifica las dependencias del proyecto y verifica si hay vulnerabilidades conocidas y divulgadas públicamente.Actualmente Java y.

1

1

Steganos Password Manager

Crea y gestiona contraseñas seguras.Conveniente y seguro.en PC y teléfono inteligente.PRUEBA GRATUITA DE 30 DÍAS.

1

Password Crypt

Administrador de contraseñas en inglés y danés gratuito, encriptado y acreditado con el estándar OWASP. Revisado por una institución de seguridad de terceros.Los datos están encriptados a nivel militar.