20

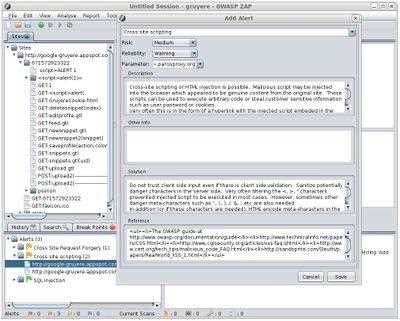

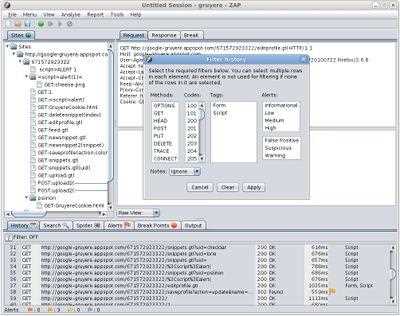

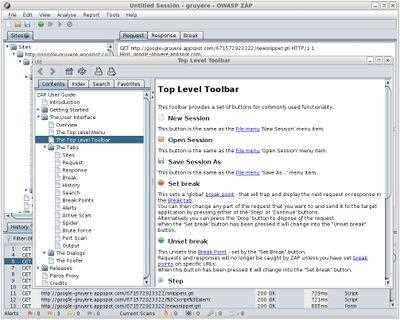

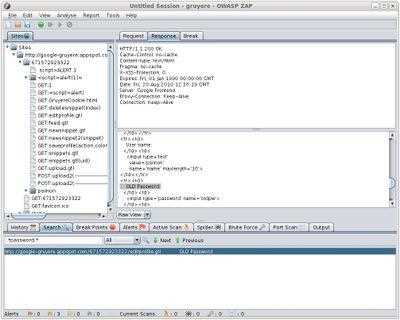

El Zed Attack Proxy (ZAP) es una herramienta de prueba de penetración integrada fácil de usar para encontrar vulnerabilidades en aplicaciones web.Está diseñado para ser utilizado por personas con una amplia gama de experiencia en seguridad y, como tal, es ideal para desarrolladores y probadores funcionales que son nuevos en las pruebas de penetración.ZAP proporciona escáneres automáticos, así como un conjunto de herramientas que le permiten encontrar vulnerabilidades de seguridad de forma manual.

Caracteristicas

Categorias

Alternativas a Zed Attack Proxy para Web

10

Intruder

Intruder es una plataforma de monitoreo de seguridad para sistemas con conexión a internet.Intruder ofrece una solución de seguridad fácil de usar que escanea continuamente sus activos digitales, destaca las vulnerabilidades y describe consejos de remediación en términos simples.

- De pago

- Web

8

HTTP Toolkit

HTTP Toolkit es un conjunto de herramientas de código abierto para depurar, probar y construir con HTTP (S).

1

HTTPCS Security

Ponte en la piel de un hacker!Sin experiencia técnica, inicie una auditoría para detectar fallas de seguridad en su sitio web o aplicación web.

- De pago

- Web

1

1

purplepee.co

Esta herramienta le permite ver información general sobre un encabezado HTTP de sitios web, registros DNS de sitios web, certificados SSL de sitios web y un montón de puertos TCP abiertos, así como información whois de ASN.