1

Unified VRM by NopSec

Identifique, priorice y corrija riesgos y vulnerabilidades en su red y aplicaciones web a través de Inteligencia de expertos adaptativa, Predicción de amenazas priorizadas y Remediación sin fricción.

- De pago

- Windows

- Mac

- Linux

- Web

- Self-Hosted

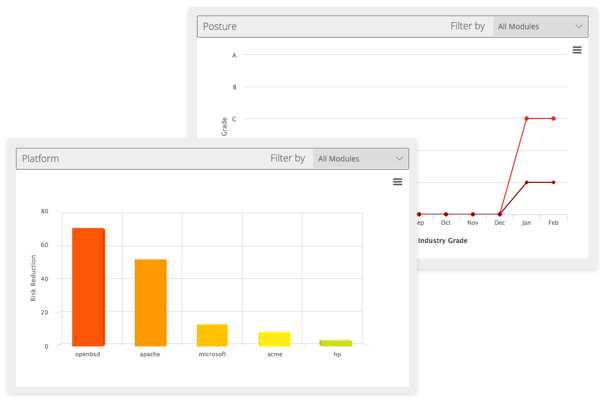

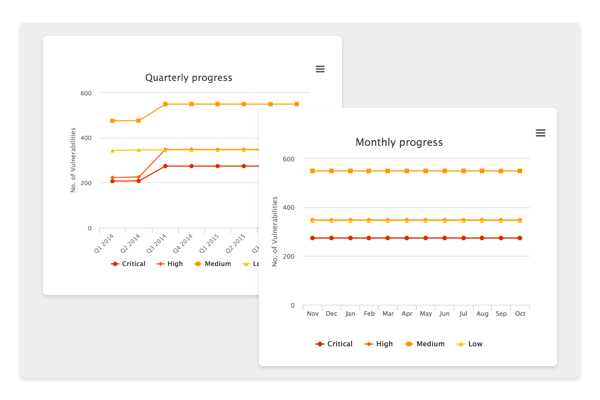

NopSec Unified VRM® proporciona hasta un 40% de ahorro de tiempo para los equipos de seguridad al eliminar las tareas manuales relacionadas con la gestión del riesgo de vulnerabilidad.Nuestra solución basada en la nube lo ayuda a identificar, priorizar, administrar de manera proactiva e informar sobre vulnerabilidades de TI y violaciones de seguridad desde una sola plataforma.Nuestros diferenciadores: 1. Inteligencia experta adaptativa: ofrece un motor experto de autoaprendizaje continuo que correlaciona su infraestructura de TI con los patrones de ataque en la naturaleza, incluidas las amenazas, el malware y las fuentes de contexto social.Esta visión profunda le permite eliminar los falsos positivos y aplicar los esfuerzos de remediación solo a las vulnerabilidades que representan el mayor riesgo para su entorno empresarial.2. Predicción de amenazas priorizadas: prioriza las vulnerabilidades de seguridad basadas en el riesgo y el contexto del negocio con modelos de predicción de amenazas patentados y ciberinteligencia, que incluyen malware, exploits, parches y feeds de redes sociales para predecir la verdadera probabilidad de ataques.Esto le permite mejorar la priorización y corrección de amenazas para cerrar la ventana de oportunidad para los piratas informáticos.3. Remediación de cero fricción: reemplaza las tareas de remediación manual con flujo de trabajo automatizado, sistemas integrados de venta de entradas y gestión de incidentes, guiados por visualizaciones y paneles de control enriquecidos que permiten a los equipos de TI mantenerse conectados durante todo el ciclo de vida de la remediación y entregar informes fáciles sobre el estado actual.Unified VRM® proporciona informes sencillos y completos durante todo el proceso de gestión de vulnerabilidades.Proporcionamos una plataforma unificada con visibilidad profunda y opciones flexibles para la presentación de informes por grupos, el progreso de la remediación, la propiedad del incidente y el envejecimiento.

Sitio web:

https://www.nopsec.comCaracteristicas

Categorias

Alternativas a Unified VRM by NopSec para Web

10

Intruder

Intruder es una plataforma de monitoreo de seguridad para sistemas con conexión a internet.Intruder ofrece una solución de seguridad fácil de usar que escanea continuamente sus activos digitales, destaca las vulnerabilidades y describe consejos de remediación en términos simples.

- De pago

- Web

2

Qualys Cloud Platform

Qualys, Inc. es el proveedor pionero y líder de soluciones de seguridad de la información y cumplimiento en la nube.

- De pago

- Web

1

1

0

Palo Alto AutoFocus

HA LLEGADO INTELIGENCIA ACCIONABLE. Presentamos AutoFocus ™.Disponible exclusivamente para clientes de Palo Alto Networks a través de un programa de acceso comunitario de tiempo limitado.

- De pago

- Web

0

0

IBM QRadar

Inteligencia de seguridad para proteger activos e información de amenazas avanzadas.

- De pago

- Web

0

0

FireEye Threat Analytics Platform

Detecta y responde rápidamente a las amenazas descubiertas a través de análisis de amenazas de eventos y flujo de datos.

- De pago

- Web