0

SaaS Vulnerability Scanner - Cybersecurity Help

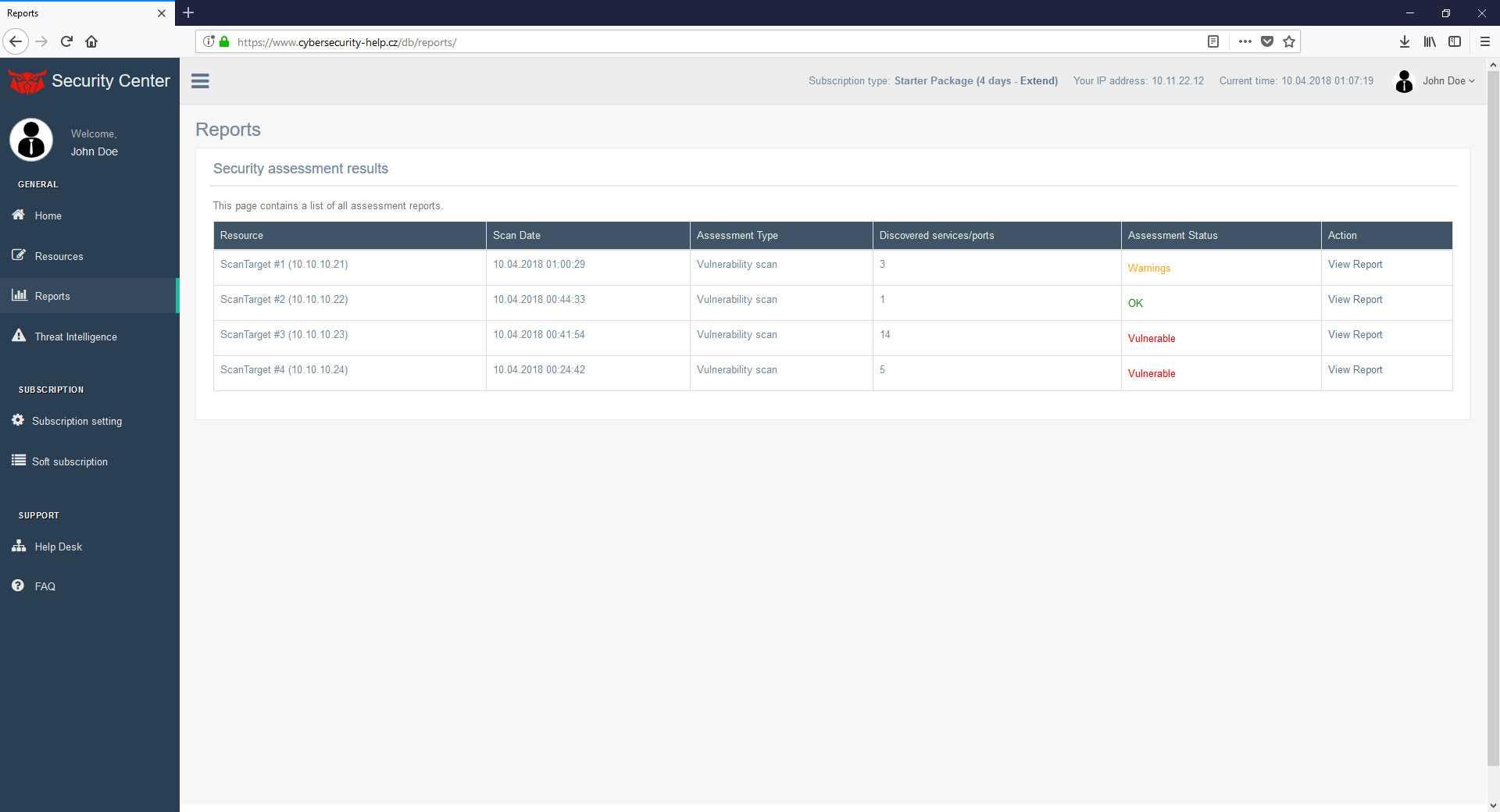

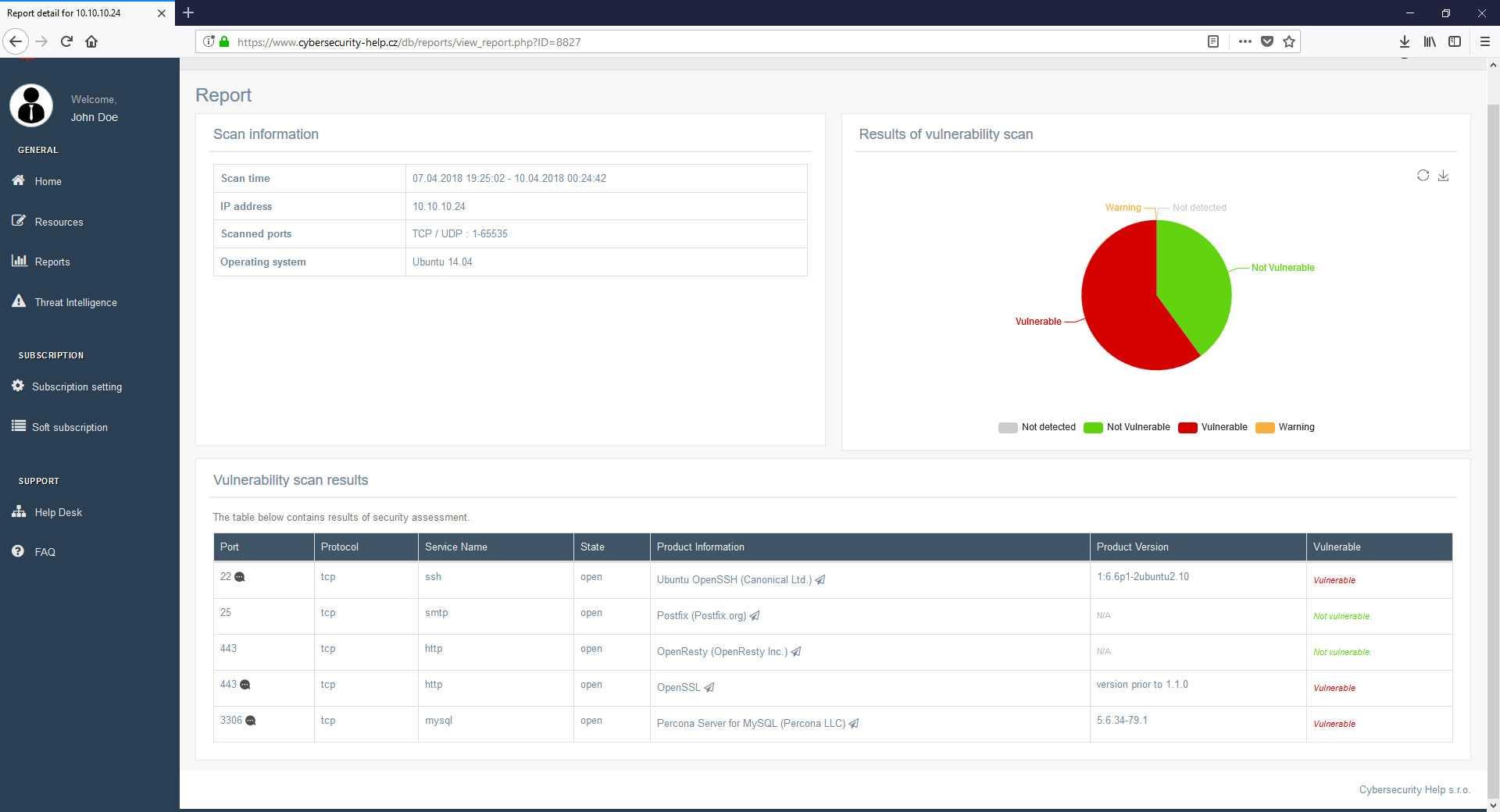

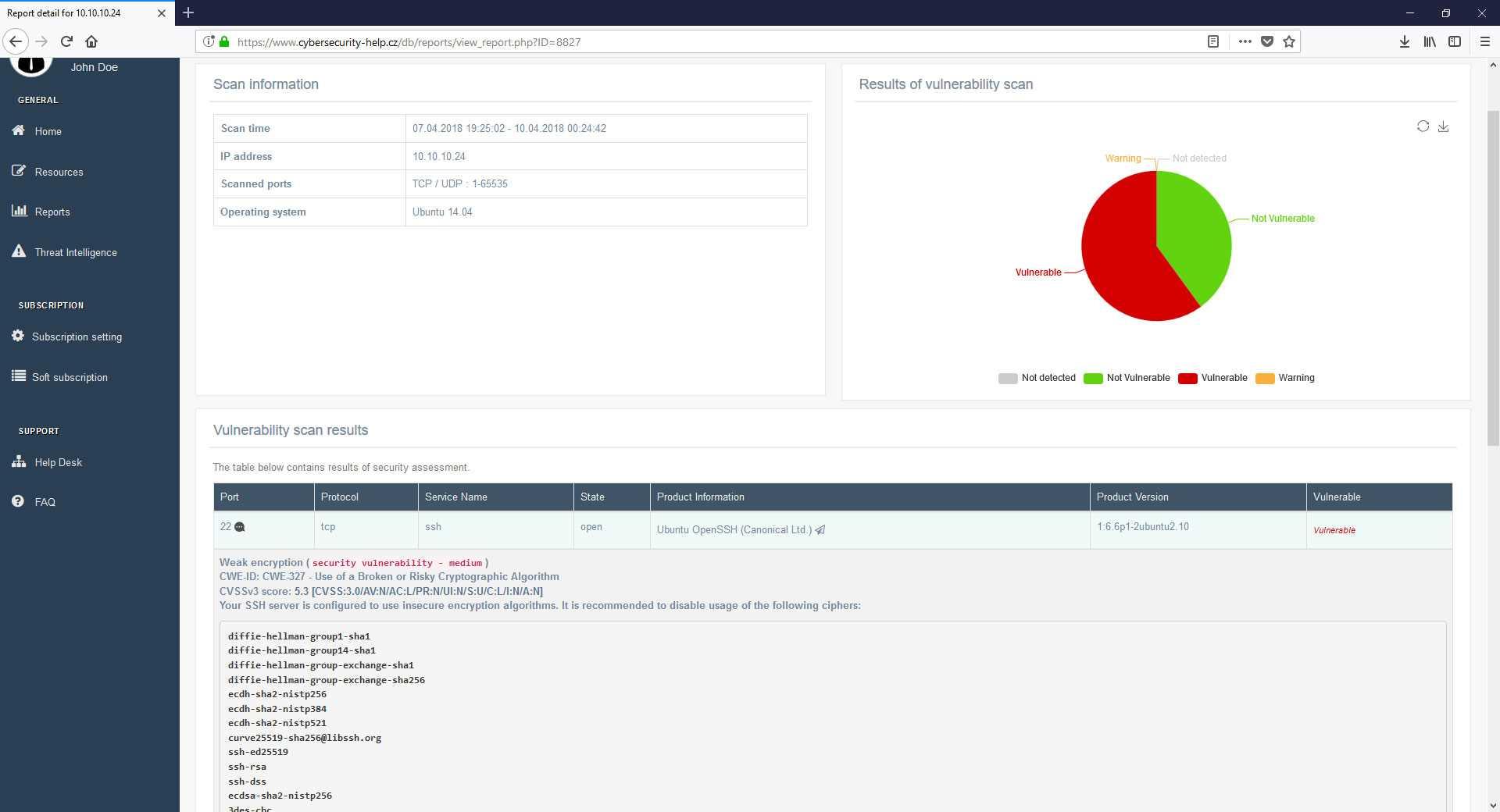

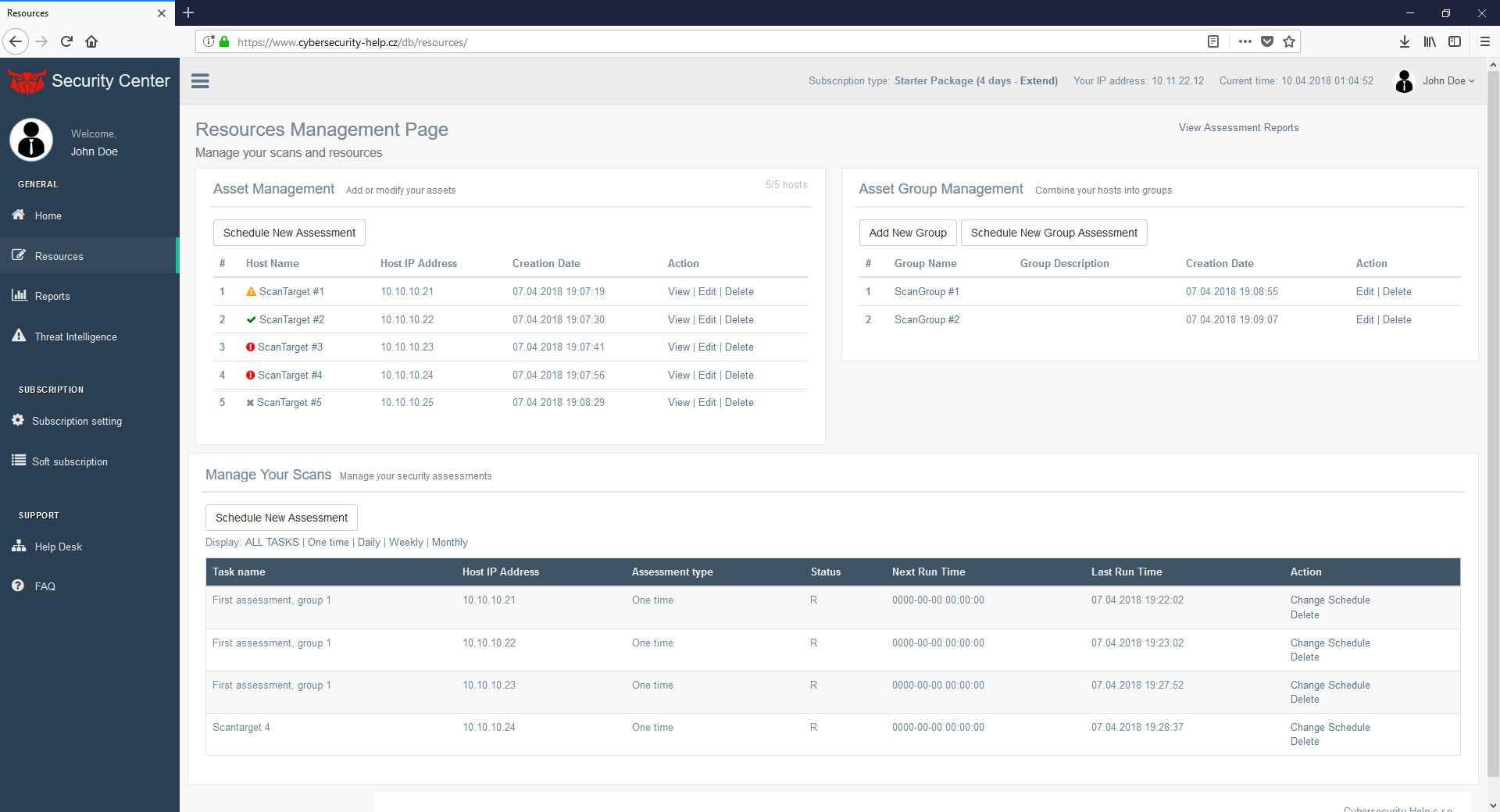

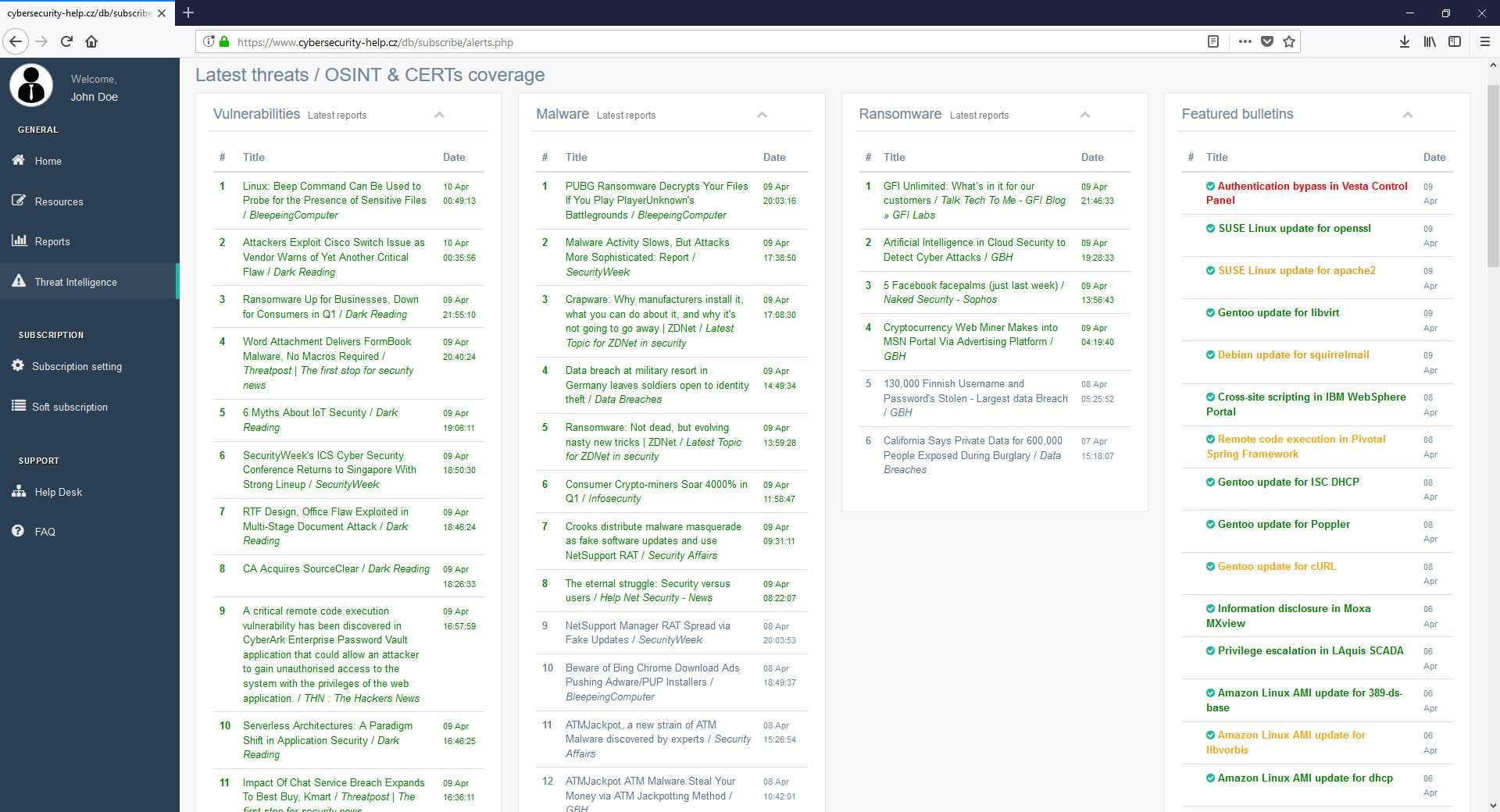

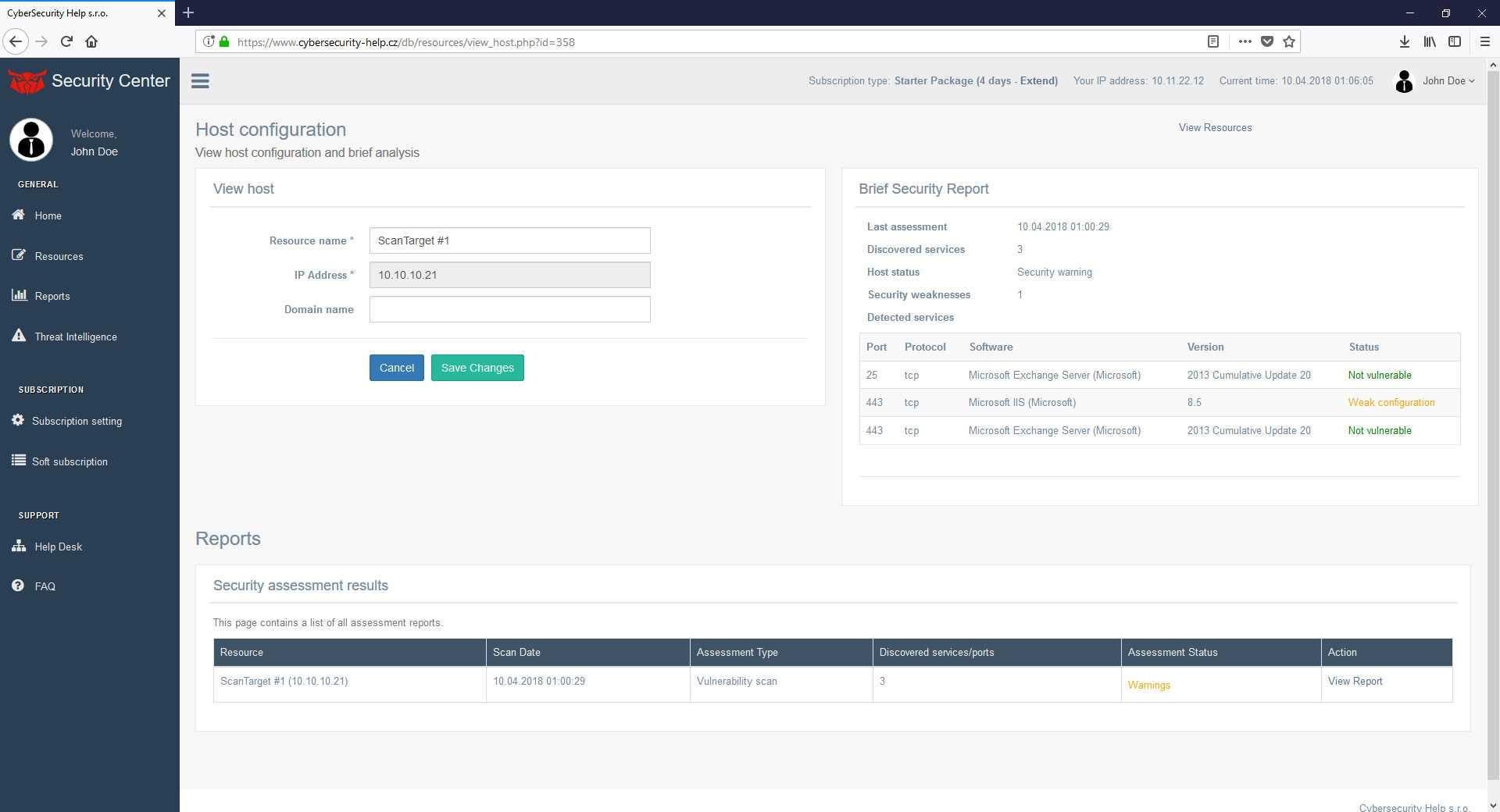

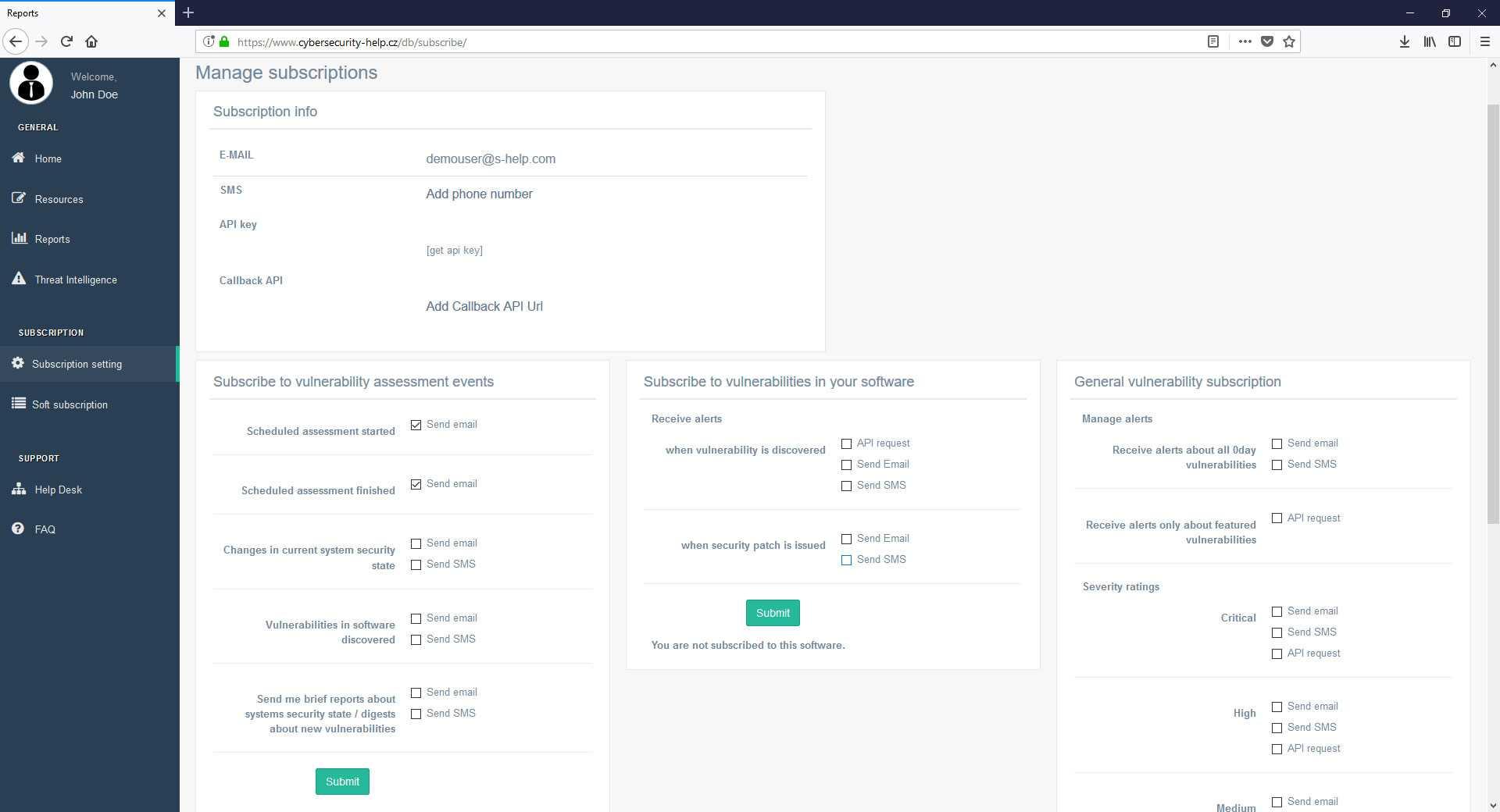

SaaS Vulnerability Scanner es una solución de inteligencia de vulnerabilidad y seguridad de perímetro de red.Está diseñado para proteger la infraestructura de red del usuario desde el exterior mediante el escaneo y la detección de vulnerabilidades en la red.

- De pago

- Web

Nuestro SaaS Vulnerability Scanner acumula el poder del descubrimiento de software que se ejecuta en su Internet frente a hosts e inteligencia de vulnerabilidad.Utilizamos técnicas de huellas dactilares pasivas para detectar el software y su versión, que se ejecuta en un puerto en particular, así como la funcionalidad compatible.Este enfoque nos permite detectar e informar de manera confiable vulnerabilidades críticas, servicios mal configurados o aplicaciones peligrosas que enfrenta Internet dentro de su infraestructura.Además, sus sistemas no sufrirán interrupciones en el servicio durante los escaneos de vulnerabilidad ya que nuestras técnicas pasivas de huellas digitales no requieren el uso de exploits peligrosos.Durante el análisis, no activaremos daños en la memoria, consumo excesivo de recursos o fallas de aserción y aún podremos detectar si su servicio es vulnerable a tales amenazas ...

Caracteristicas

Categorias

Alternativas a SaaS Vulnerability Scanner - Cybersecurity Help para todas las plataformas con cualquier licencia

13

2

Qualys Cloud Platform

Qualys, Inc. es el proveedor pionero y líder de soluciones de seguridad de la información y cumplimiento en la nube.

- De pago

- Web

0

IBM QRadar

Inteligencia de seguridad para proteger activos e información de amenazas avanzadas.

- De pago

- Web