1

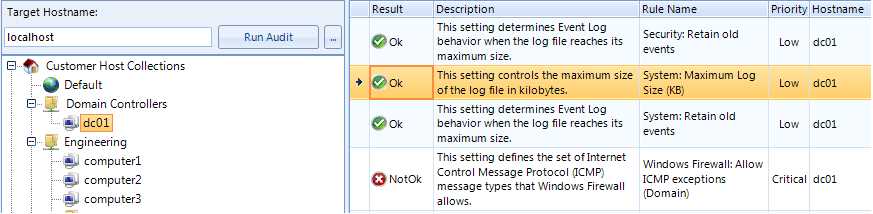

AuditShark recopila de forma remota la configuración de seguridad y configuración o la información de inventario de las computadoras en su red.Estos datos se pueden recopilar de máquinas Windows, Linux y Unix y evaluarán el estado actual de una computadora para determinar si está configurada correctamente utilizando un conjunto de estándares personalizables.Cualquier configuración que se considere que está fuera de los valores aceptables se marca como "No está bien" para un seguimiento y remediación adicionales.Esto es particularmente útil en situaciones en las que sabe muy poco acerca de una computadora y necesita una evaluación instantánea de cómo está configurada.Al identificar las configuraciones incorrectas, puede corregirlas para evitar futuros problemas.Como herramienta de auditoría, puede analizar cientos de puntos de datos muy rápidamente para evaluaciones de seguridad o propósitos de cumplimiento.Esta configuración puede describirse en políticas de seguridad internas o normas de cumplimiento normativo como PCI, Sarbanes-Oxley, HIPAA y más, porque las políticas de AuditShark son completamente personalizables.Si es programáticamente posible recuperar un dato de una computadora de destino, entonces AuditShark no solo puede informar sobre él, sino que también puede informarle si está dentro del rango de valores aceptables.