3

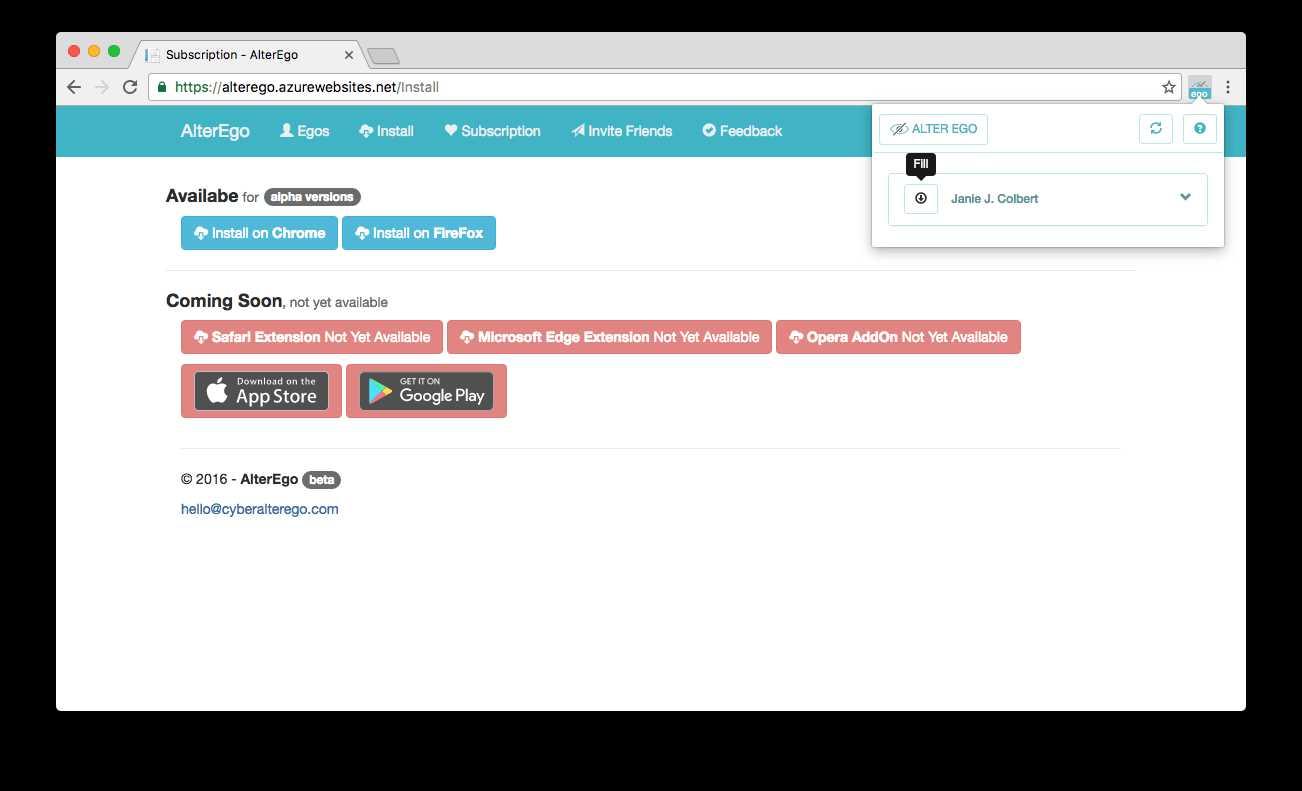

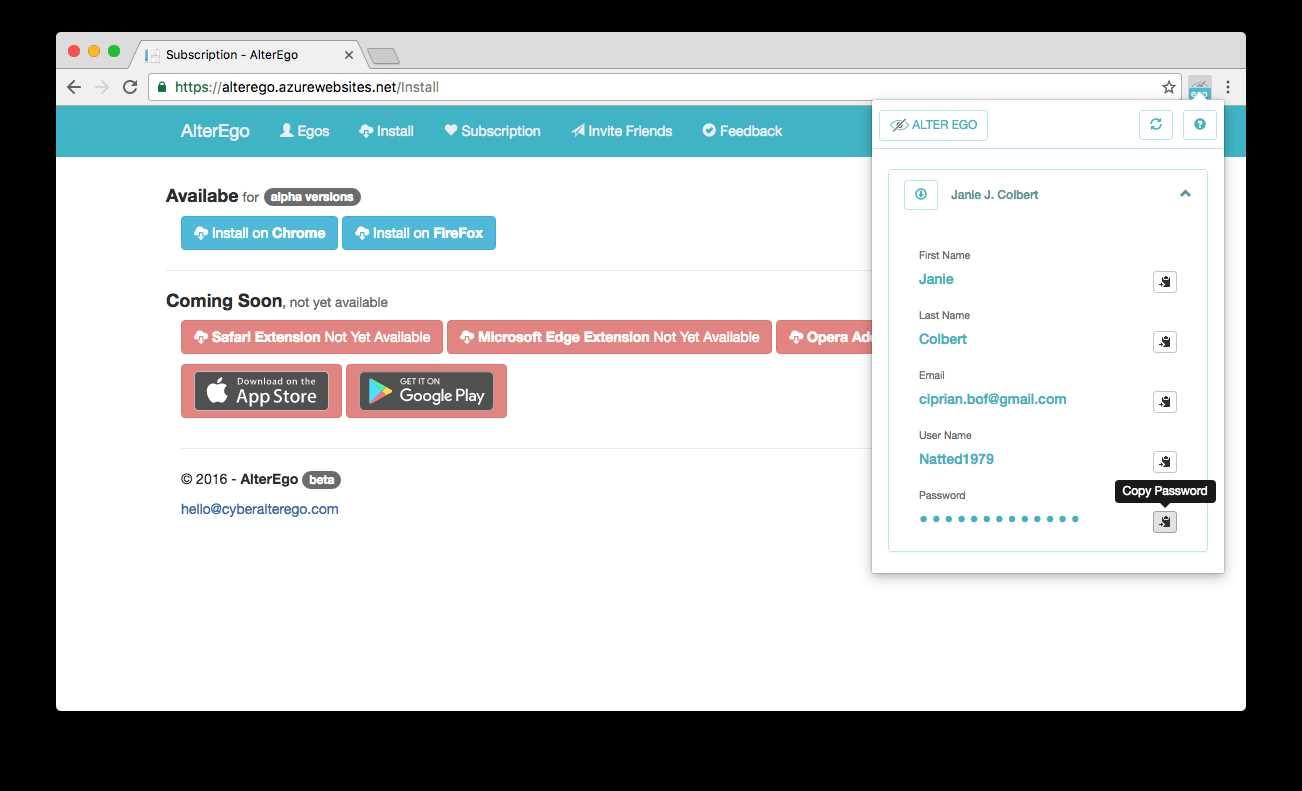

Sus datos son sus datos y se supone que deben permanecer así.Nuestras vidas están completamente expuestas en Internet, con solo unos pocos clics, cualquiera puede averiguar dónde vive, cuándo fue la última vez que estuvo de vacaciones, qué comió o incluso las conversaciones que tuvo durante el almuerzo.¿Pero qué hay de su correo electrónico personal y contraseñas?¿No están asegurados por los gigantes de internet?A veces lo son, pero si usa el mismo correo electrónico y contraseña para varios sitios, si uno de ellos es pirateado, todas sus otras cuentas se verán comprometidas.Por supuesto, no tiene nada que ocultar, pero saber que un completo desconocido está navegando por sus datos o utiliza su identidad puede ser traumático.La misión de ALTER EGO es proteger su privacidad con solo presionar un botón, para que pueda navegar de forma segura ...

Sitio web:

http://www.cyberalterego.comAlternativas a Alter Ego para Chrome

1578

LastPass

Password Manager, Auto Form Filler, Random Password Generator y Secure Digital Wallet App.

524

1Password

1Password crea contraseñas seguras y únicas para todos sus sitios y lo conecta con un solo toque (o clic).

227

Bitwarden

Bitwarden es la forma más fácil y segura de almacenar sus inicios de sesión y contraseñas en todos sus dispositivos (iOS, Android, Chrome, Firefox, Opera, Windows, Mac, Linux y más).Bitwarden es GRATIS y de código abierto.

92

38

30

LessPass

LessPass es un administrador de contraseñas de código abierto.En lugar de sincronizar una base de datos de contraseñas, las genera localmente cada vez que ingresa un nombre de dominio, inicio de sesión y contraseña maestra.No hay una base de datos central para que los hackers entren.