448

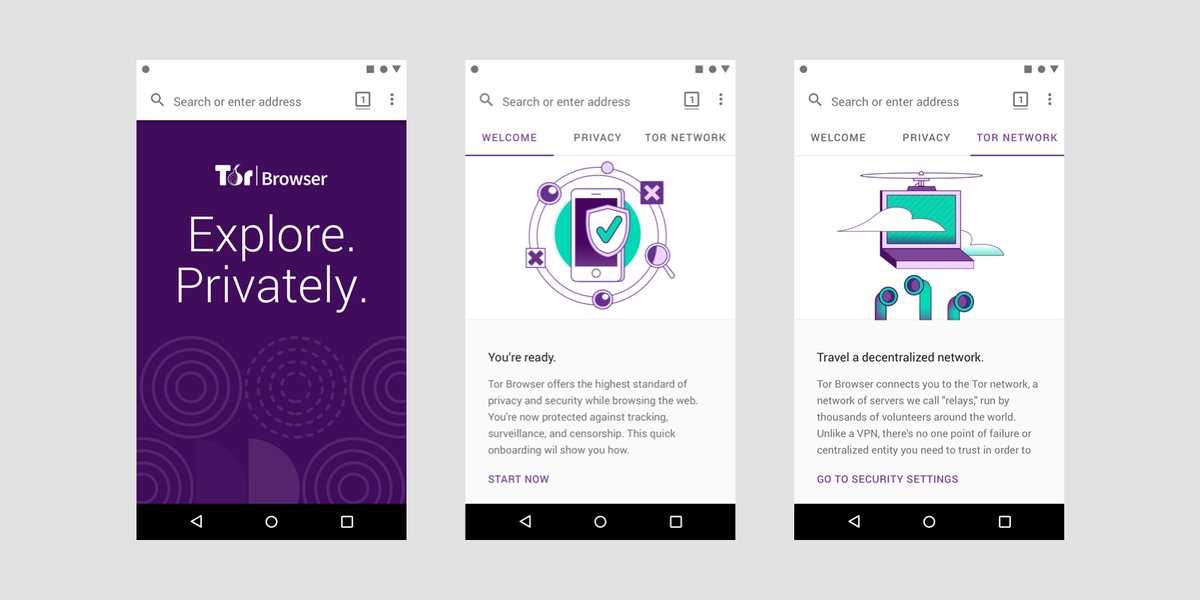

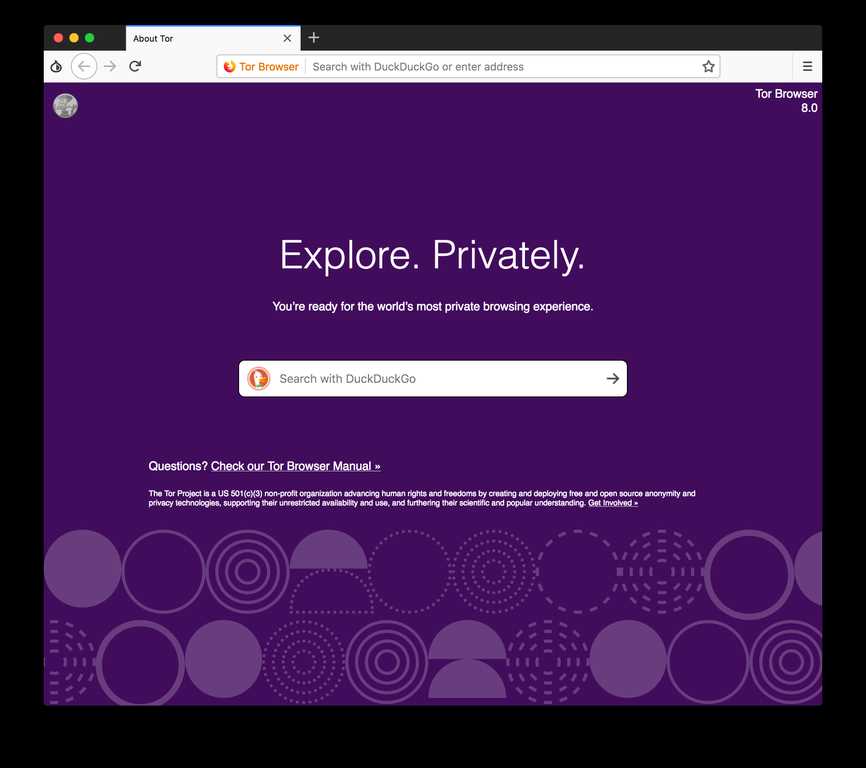

El software Tor lo protege al hacer rebotar sus comunicaciones en una red distribuida de retransmisores gestionados por voluntarios de todo el mundo: evita que alguien que mira su conexión a Internet sepa qué sitios visita, evita que los sitios que visita conozcan su ubicación física, yle permite acceder a sitios que están bloqueados.El navegador Tor le permite usarlo en Windows, Mac OS X o Linux sin necesidad de instalar ningún software.Puede funcionar con una unidad flash USB, viene con un navegador web preconfigurado para proteger su anonimato y es autónomo.

Caracteristicas

- Bloqueador de seguimiento

- Anticensura

- Portátil

- VPN incorporada

- Análisis de tráfico

- Privacidad enfocada

- Fuerza la conexión encriptada

- Surf anónimo

- Oculta tu IP

- Protección proactiva

- Privacidad protegida

- Anonimato

- Seguridad y Privacidad

- Navegadores web basados en Firefox

- Depurador incorporado

- Bloqueador de anuncios incorporado

- Software de código abierto

- Aplicaciones de código abierto

- Bloqueador de script malicioso

- Depuración de IMAP

Categorias

Alternativas a Tor Browser para Mac

12

12

HideIP VPN

He estado buscando mucho tiempo para encontrar una aplicación realmente eficiente, estable y asequible que funcione en Mac OSX para ocultar mi IP y poder ver la televisión estadounidense en línea.

12

Netsukuku

Netsukuku es una red de malla o protocolo P2P que genera y se mantiene de forma autónoma.

- Gratis

- Self-Hosted

- Windows

- Mac

- Linux

10

9

Super VPN

Super VPN fue fundada en 2010 por un entusiasta equipo de profesionales de TI que ya brinda servicios de alojamiento web con éxito desde 2002.

- De pago

- Windows

- Mac

- Linux

- Android

- iPhone

- Blackberry

- iPad

- Windows Mobile

8

Sushi Browser

El concepto de "Sushi Browser" es querer utilizar la pantalla a la máxima capacidad con una simple operación. Su objetivo es ser tan fantástico como el sushi.

8

8

7

7

i2pd (I2P Daemon)

I2P (Invisible Internet Protocol) es una capa de red anónima universal.

7

6

strongSwan

strongSwan es una solución VPN basada en IPsec de código abierto para Linux y otros sistemas operativos basados en UNIX que implementan los protocolos de intercambio de claves IKEv1 e IKEv2.

6

cryptostorm

Una VPN posterior a Snowden basada en el anonimato y la seguridad.El servicio requiere que piense y tenga una comprensión general de las configuraciones de software / redes.Conocimiento de nivel intermedio.

6