Seguridad y Privacidad

2

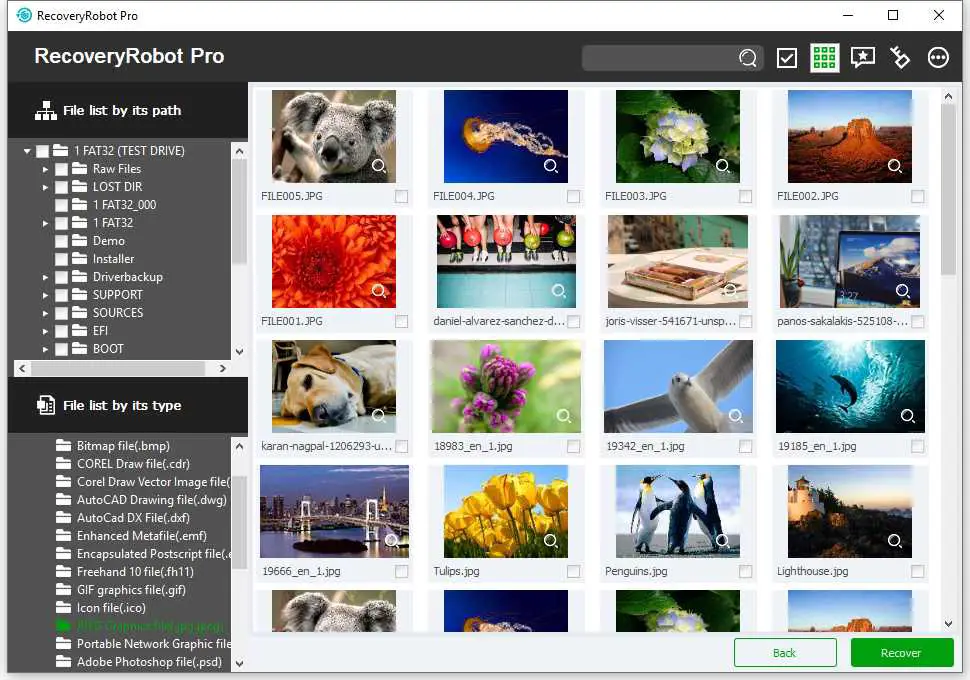

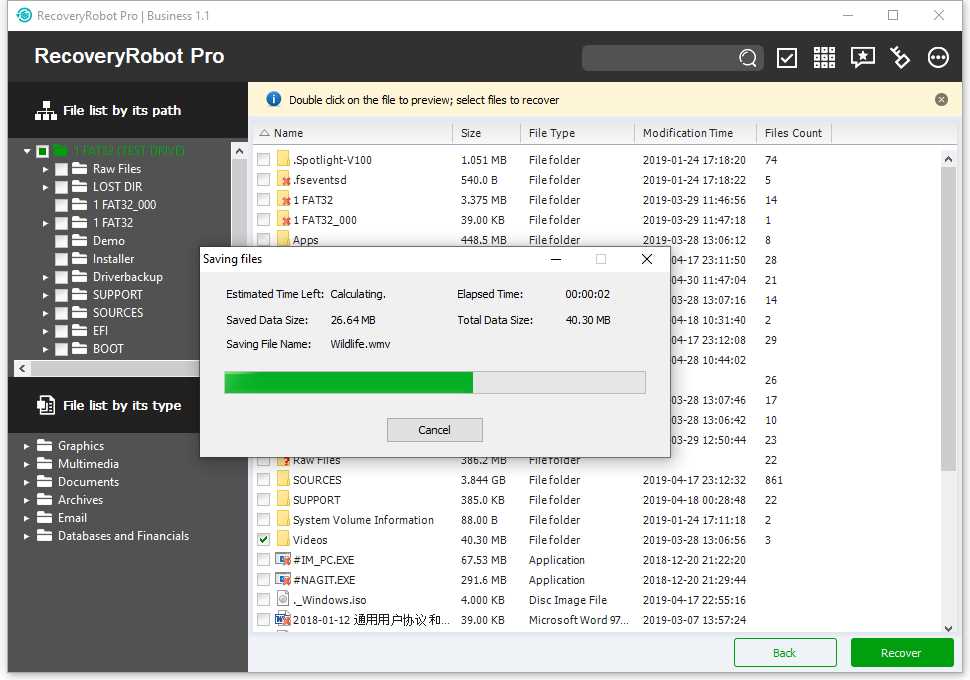

RecoveryRobot Pro

RecoveryRobot Pro es un programa de software de recuperación de datos con todas las funciones para recuperar sus valiosos datos en casi todos los escenarios de pérdida de datos.Tiene una alta tasa de éxito de recuperación de datos, mientras que también es muy fácil de usar.

- Freemium

- Windows

0

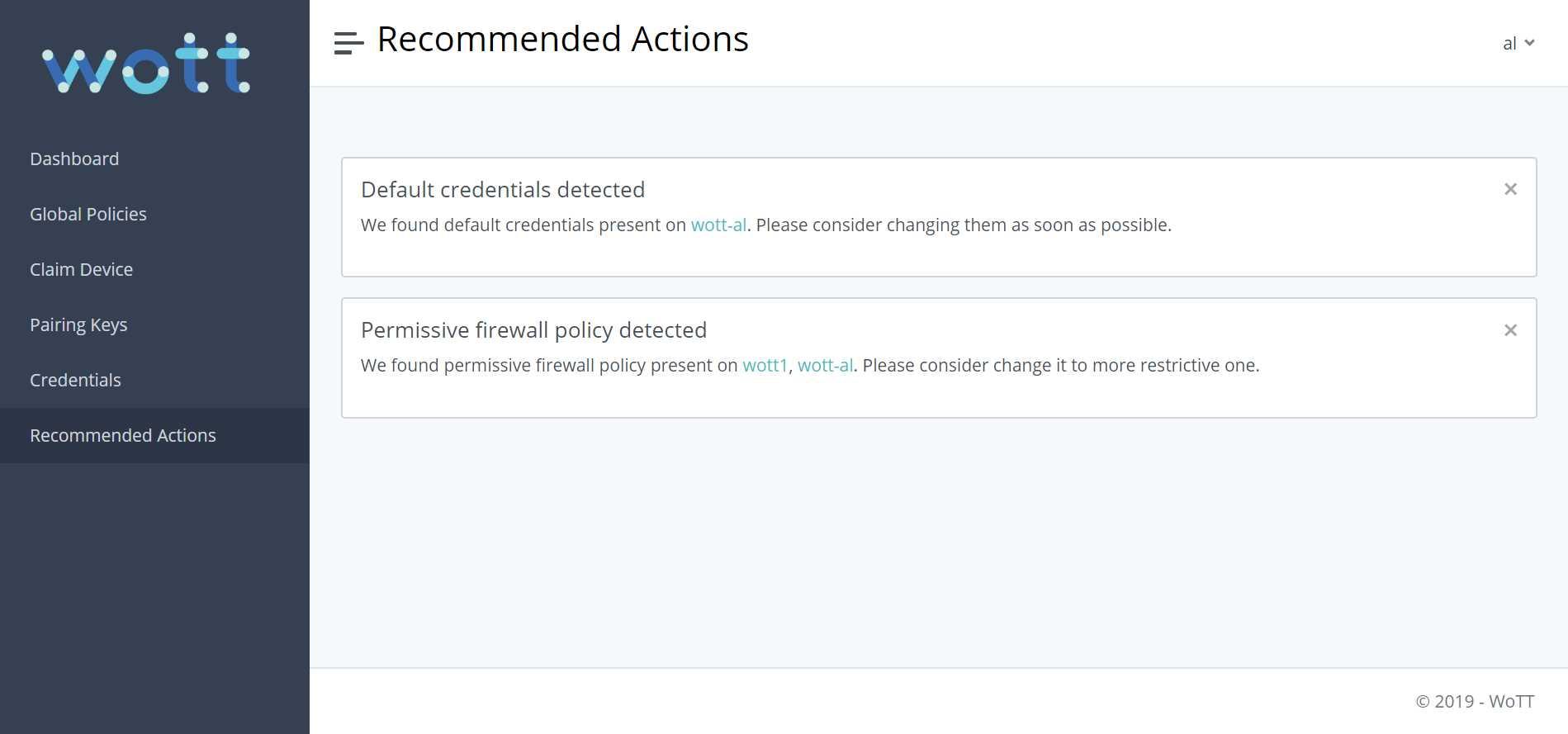

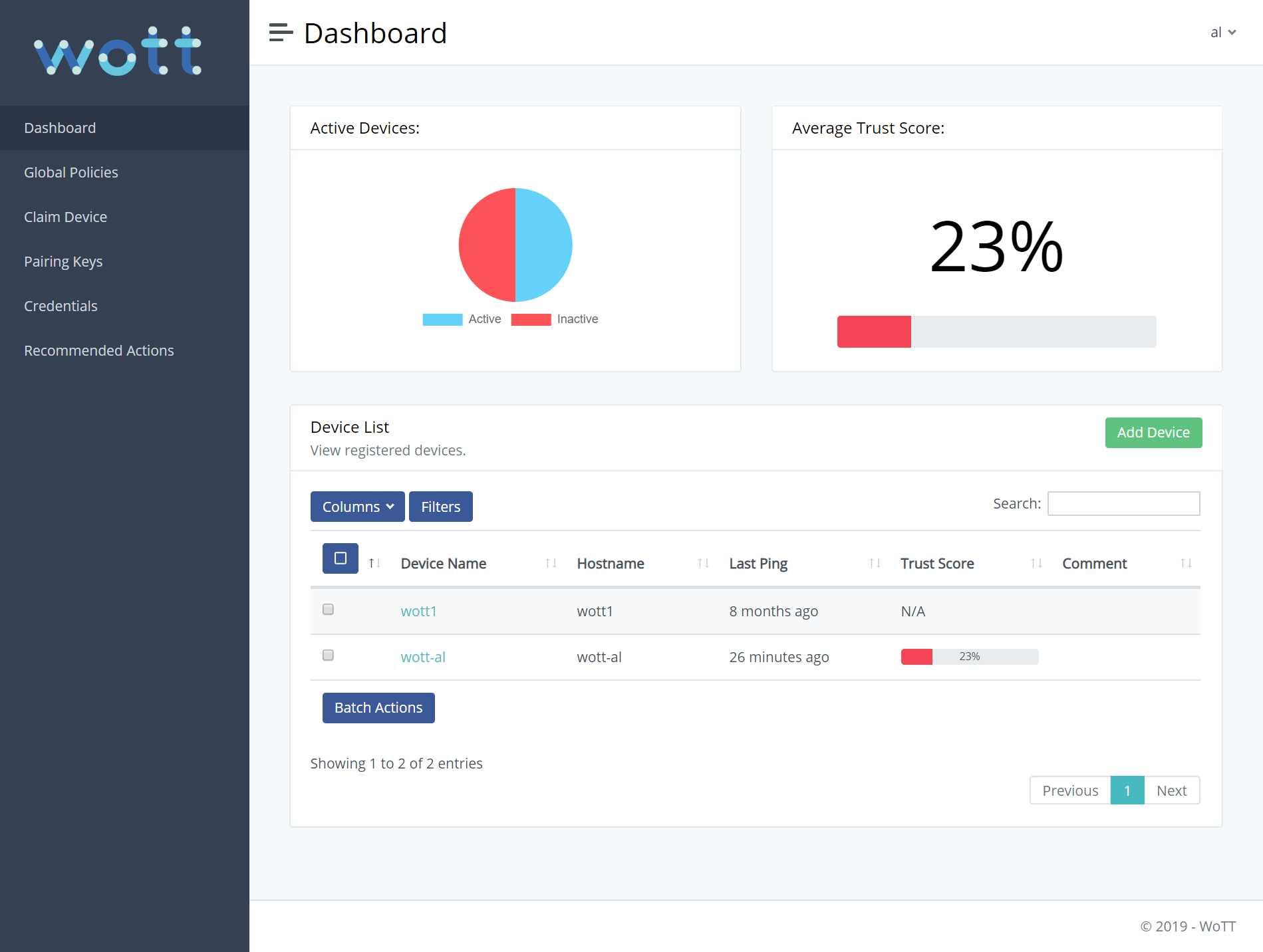

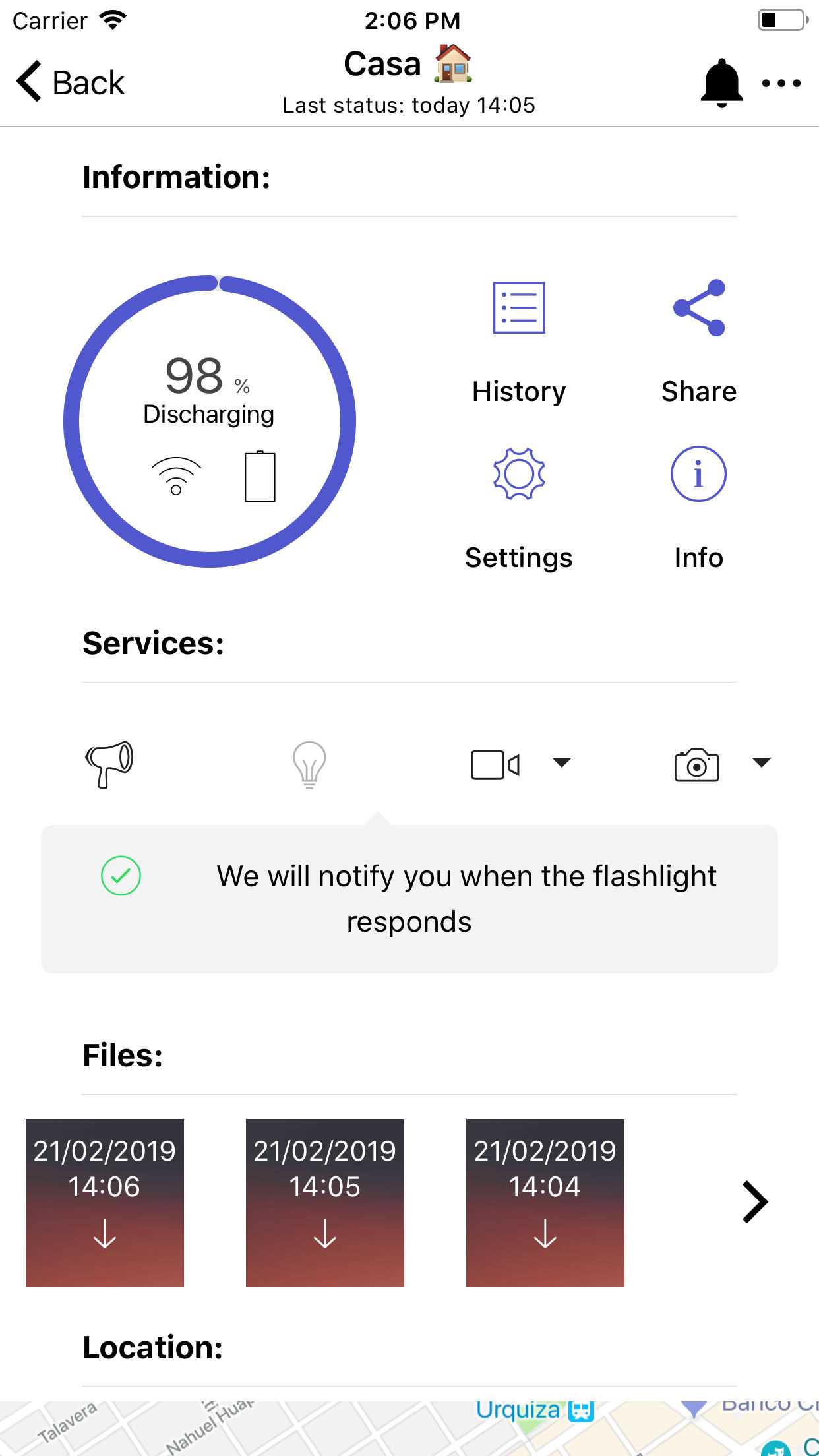

WoTT

Herramientas de desarrollo para asegurar sistemas Linux con auditorías de seguridad sin problemas e instrucciones paso a paso.

- Freemium

- Web

- Linux

- Software as a Service (SaaS)

0

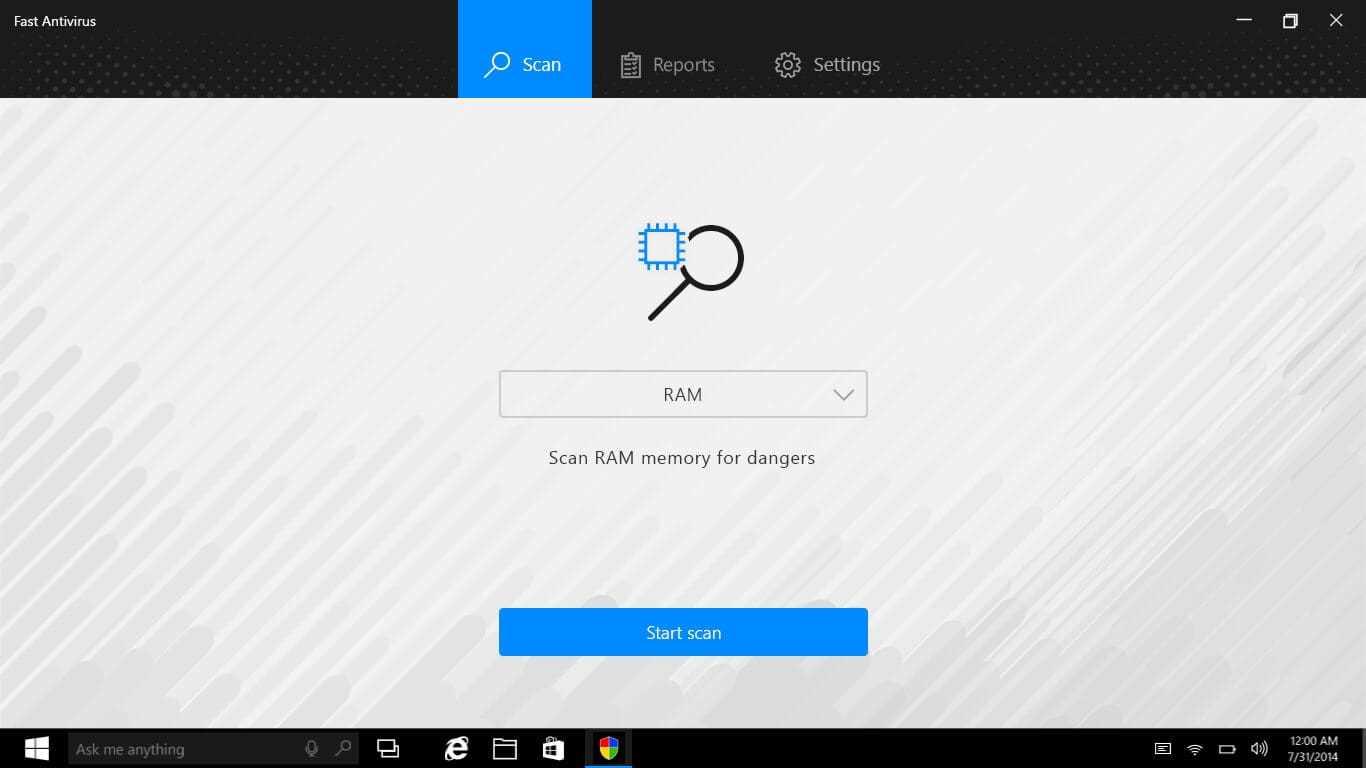

Fast Antivirus

Antivirus rápido: 100% de protección para su dispositivo Windows contra virus, spyware y malware.Instale software antivirus gratuito desde Apps4.Store.

- Gratis

- Windows

153

3

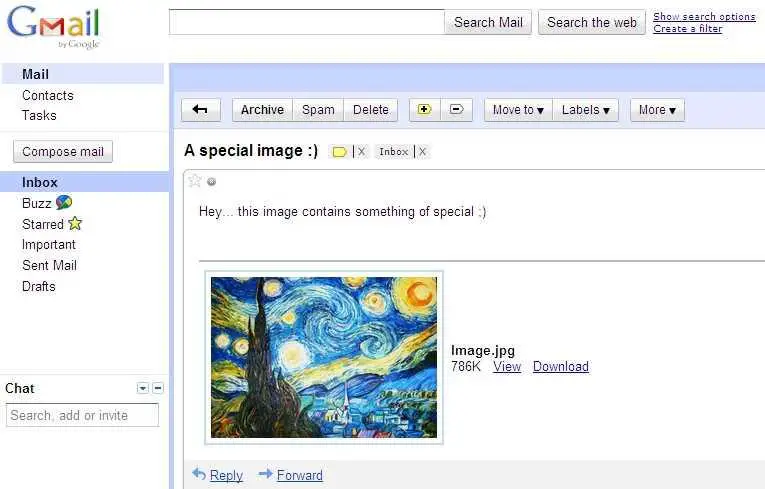

OpenPGP

OpenPGP es el estándar de cifrado de correo electrónico más utilizado.

1

Canonical SKS OpenPGP Public Key Server

Es el lugar donde los usuarios pueden enviar sus claves públicas de OpenPGP y buscar las claves ya enviadas.

1

PGP Global Directory

Es el lugar donde los usuarios pueden enviar sus claves públicas de OpenPGP y buscar las claves ya enviadas.

1

SKS OpenPGP Key server

Es el lugar donde los usuarios pueden enviar sus claves públicas de OpenPGP y buscar las claves ya enviadas.

1

MIT PGP Public Key Server

Es el lugar donde los usuarios pueden enviar sus claves públicas de OpenPGP y buscar las claves ya enviadas.

1

1

1

0

S/MIME

Un estándar para el cifrado de clave pública y la firma de datos MIME.Definido en pocas RFC.

0

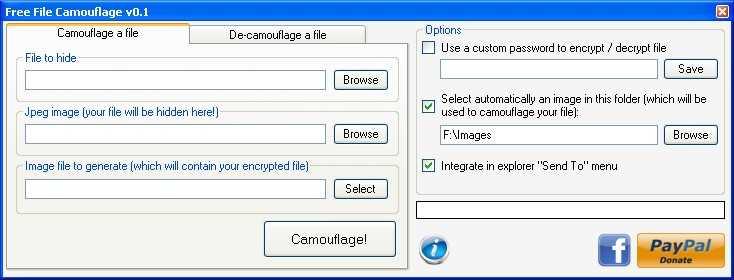

Free File Camouflage

Con Free File Camouflage puedes ocultar y proteger tus archivos dentro de una imagen jpeg.

- Gratis

- Windows

0

Gitenc

Gitenc es un script de shell simple que funciona como un marcador de posición para git add y analizará los nombres de archivo para los nombres confidenciales del estado de git y aplicará el cifrado GPG según sea necesario (nombres de archivo que coinciden con la configuración, conexión o sql) mientras entrega todo a git.

1

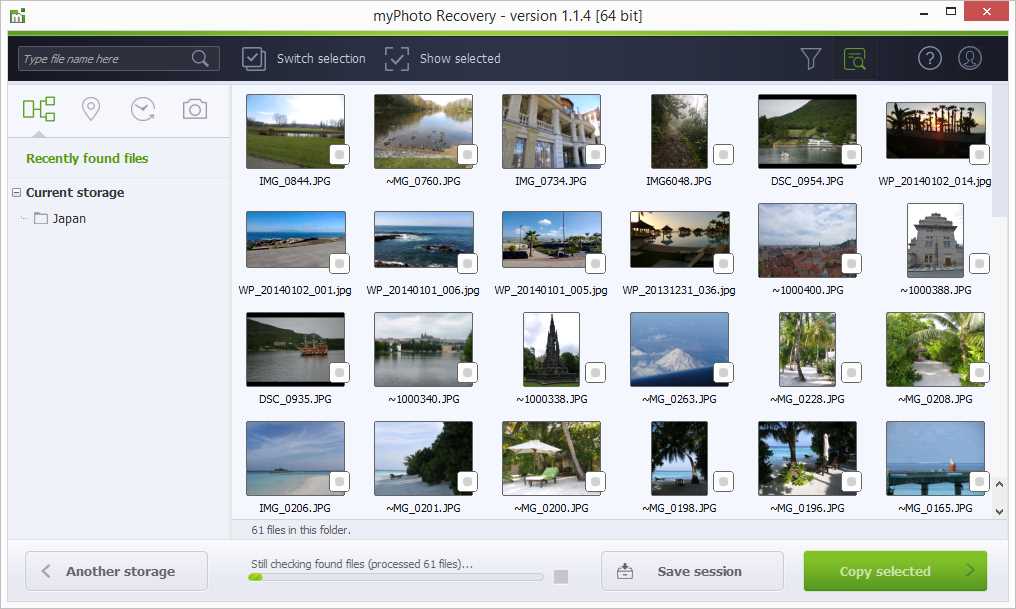

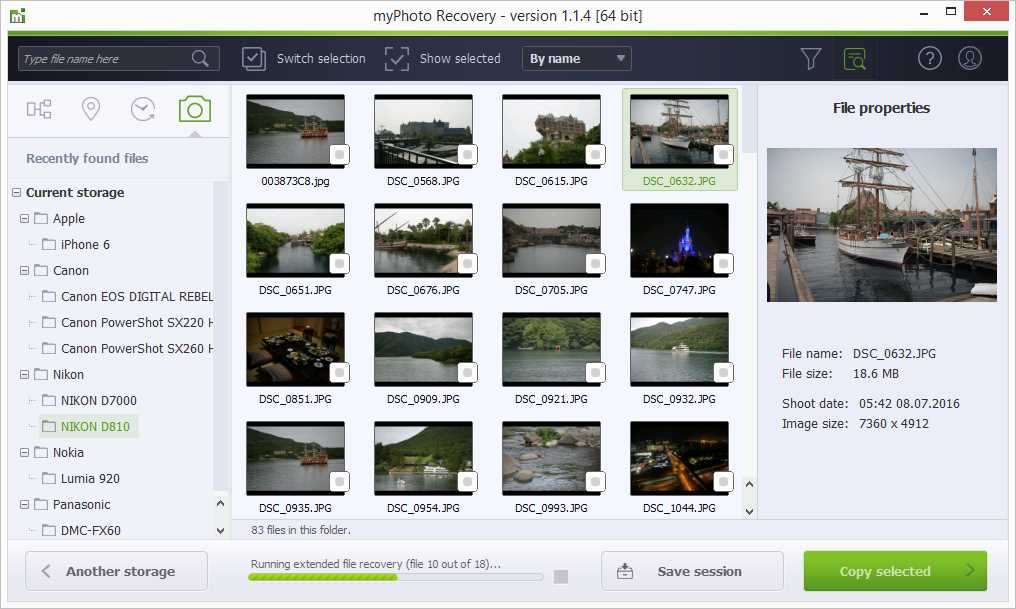

myPhoto Recovery

myPhoto Recovery es una combinación ventajosa de una interfaz fácil de usar y una técnica especial destinada a la recuperación de fotos que se perdieron o borraron accidentalmente de varios almacenamientos, incluidas tarjetas de memoria, memorias USB y unidades de disco duro.

- De pago

- Windows

1

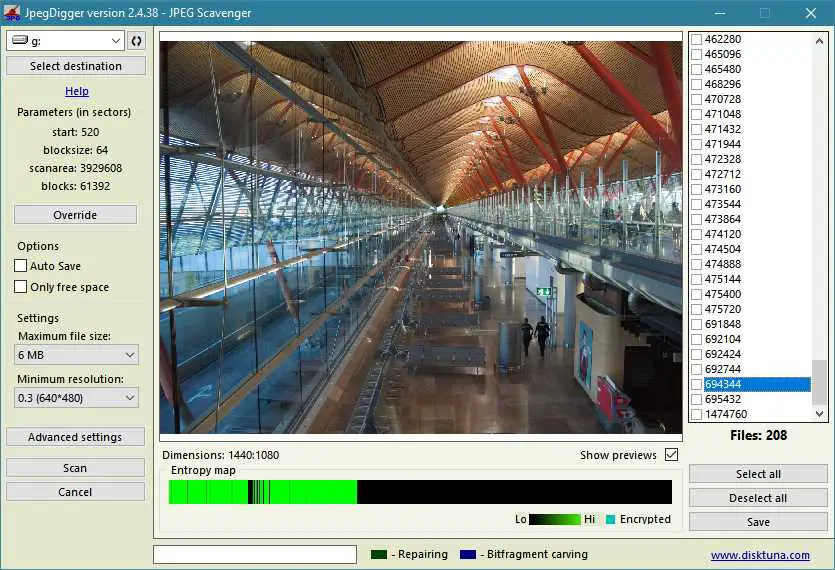

JpegDigger

JpegDigger está diseñado para recuperar fotos borradas de tarjetas de memoria y discos duros también.Algunas características que diferencian a esta herramienta de un software similar: detección / corrección de errores, talla de fragmentos de bits, JPEG de RAW corrupto, cálculo de entropía..

- Freemium

- Windows

2

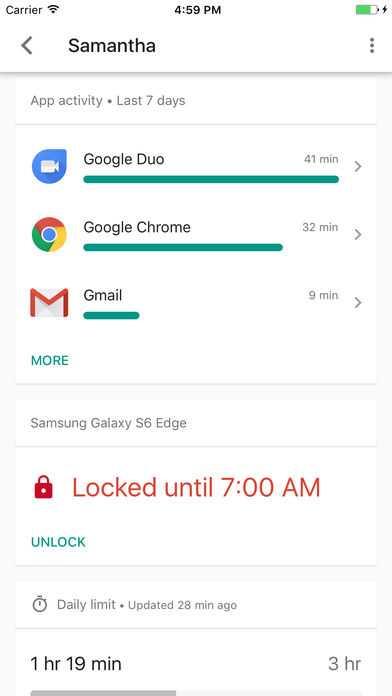

Google Family Link

Ayude a su familia a crear hábitos digitales saludables Ya sea que sus hijos sean más jóvenes o adolescentes, la aplicación Family Link le permite establecer reglas básicas digitales para ayudar a guiarlos mientras aprenden, juegan y exploran en línea.

3

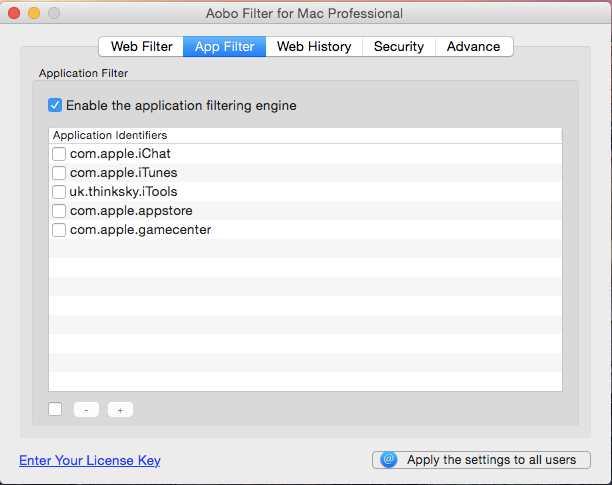

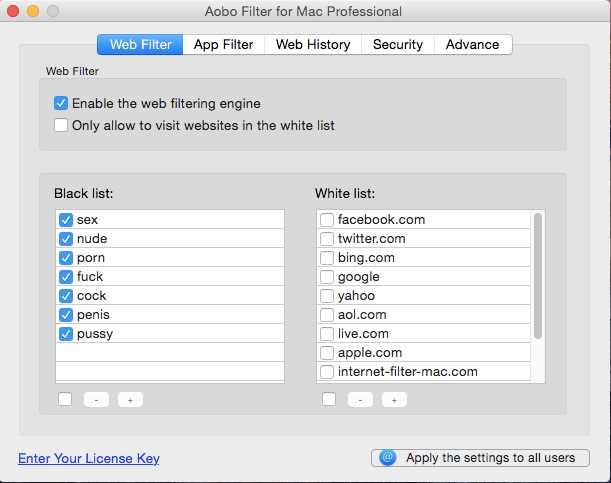

Aobo Filter for Mac

Aobo Filter para Mac es un filtro web profesional y un filtro de aplicaciones para Mac, que bloquea sitios, juegos y aplicaciones no deseados y registra sitios web incluso en modo incógnito.

- De pago

- Mac

8

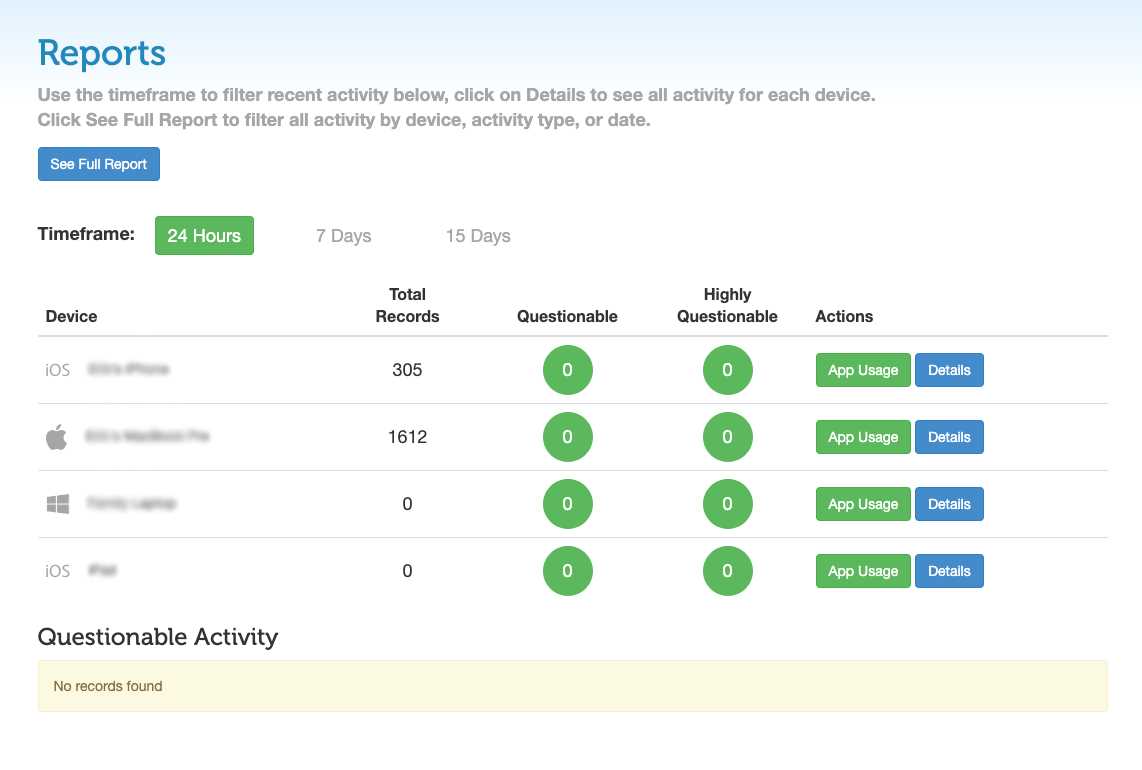

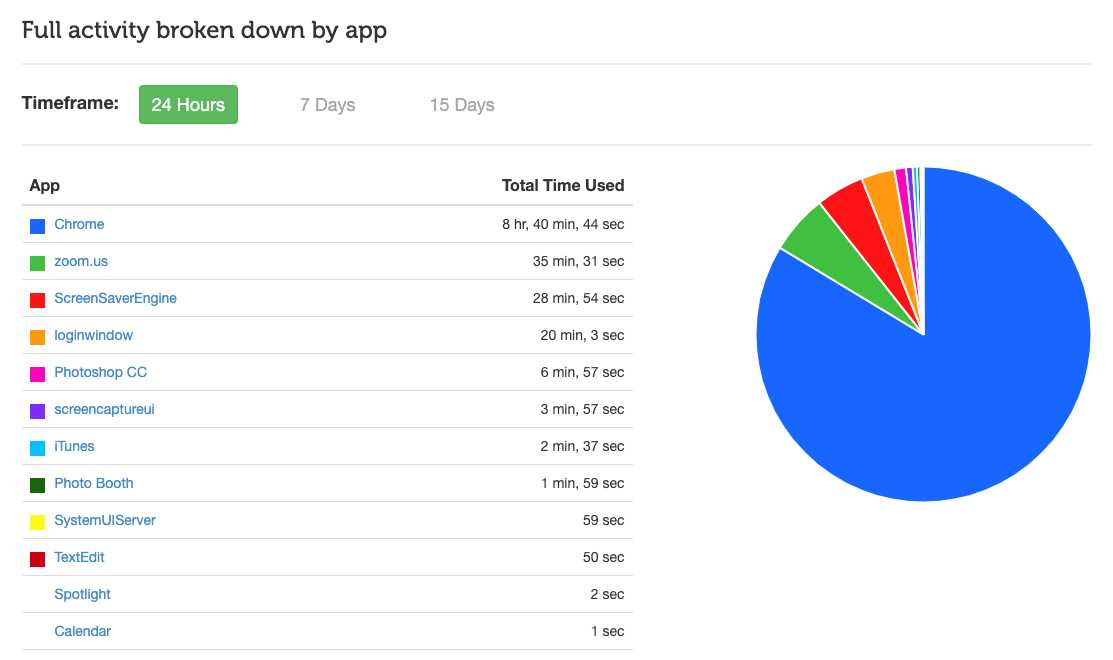

Accountable2You

Monitoreo integral en todos sus dispositivos con informes y alertas instantáneas enviadas a los socios elegidos.